C1b3rWall Academy 2020 - OSINT

En junio de 2020 se ha inaugurado el C1b3rWall Academy. A diferencia del evento del año anterior, que se desarrolló de forma presencial en la Academia de Policía de Ávila, en esta ocasión se realiza online en formato MOOC, abierto a cualquier participante y con decenas de miles de alumnos registrados.

|

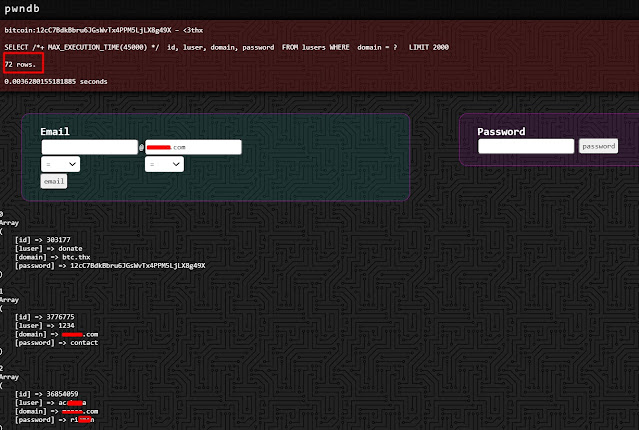

| Buscando todos los correos comprometidos de un dominio en un portal de Tor |

La primera ponencia trata sobre el atractivo tema del OSINT, la búsqueda de información mediante fuentes abiertas, desarrollada por el especialista Eduardo Sánchez.

Voy a empezar por las partes que más me han impactado de la conferencia.

Comentando sobre el uso de Shodan en OSINT, debemos ponernos en el lugar de un agente de las fuerzas y cuerpos de seguridad en lucha contra el crimen organizado o terroristas.

Supongamos que, rastreando a los malos o trabajando como agente encubierto, vamos a utilizar Shodan para conseguir info de nuestro objetivo.

Quizás intuimos que nuestro sospechoso ha abierto un escritorio remoto durante el confinamiento...

...Al igual que otros treinta y siete mil españoles...

...Es posible que descubramos el nombre del administrador y otros datos de interés...

Pero paremos un minuto; Shodan requiere registro para utilizar filtros y búsquedas avanzadas. ¿Vamos a registrarnos con nuestro e mail de @policia.es?

Por supuesto que no, en nuestras investigaciones debemos cortar cualquier lazo que nos vincule con nuestra identidad real. No queremos que los mafiosos internacionales ni los terroristas nos identifiquen y nos hagan una visita.

Fácil solución: Creamos un correo desechable y nos registramos en todos los buscadores y portales OSINT que precisemos.

Problema: Shodan reconoce el correo fake y nos echa a patadas.

Y aquí llegá la genialidad de Eduardo Sánchez. Utiliza el motor de búsqueda de Shodan para localizar el servidor de correo desechable, y utiliza ese dato en el registro; burlando la seguridad de Shodan con sus propias herramientas.

Introduce también un par de buscadores interesantes que desconocía.

Carrot 2 que entrega resultados clusterizados en formato carpeta o gráfico...

...Interesante para buscar información personal, aunque por lo que he podido comprobar se basa mucho en el buscador Bing.

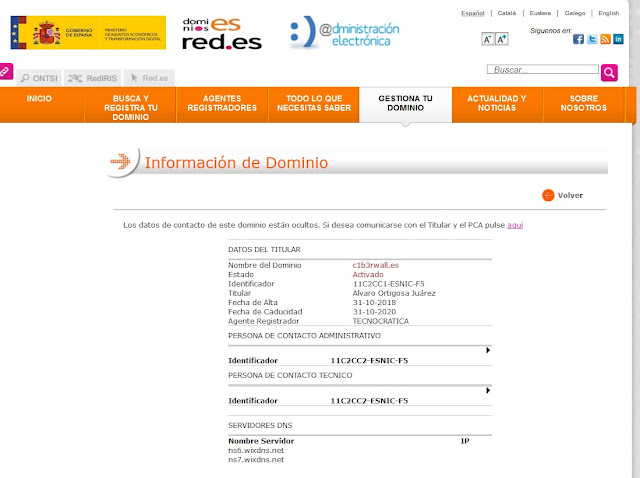

Otro bloque temático estaba dedicado a los buscadores de dominios tipo whois, domaintools, dominios.es... complementados con archivos de lineas temporales como archive, cachedview y la propia caché de Google; para recuperar datos antiguos de servidores web como direcciones de correo...

...Y para éste cometido una joyita como hunter, capaz de extraer correos de un dominio dado, mostrando las fuentes de procedencia...

...Conseguido un correo, se puede investigar si ha aparecido en algún leak, bien en portales tipo haveibeepwned...

...O directamente en el socorrido Pastebin, donde podemos encontrar leaks con 267 millones de cuentas de Facebook...

...O números de teléfonos de famosos.

También se mencionó al veterano buscador Robtex y sus excelentes cualidades para el footprinting.

El final fue espectacular, con la explicación del uso de enlaces acortados y el seguimiento mediante balizas digitales, capaces de asignar una huella rastreable, por ejemplo en un foro de delincuentes de Telegram.

|

Comentarios

Publicar un comentario